Some well known social networking platforms for contacting hackers include things like Reddit, 4chan, and HackerNews. Every has its Group of consumers who tend to be a lot more than delighted to help any person in need to have.

Pacote completo, acesso a dispositivos e contas pessoais ou da empresa e pesquisa dos dados de que necessita.

When you have sensitive information that you might want to guard from hackers, The easiest method to accomplish that could be to possess a encounter-to-experience dialogue with them.

The obvious way to Speak to an expert hacker is thru experience-to-encounter conversation. Hackers are frequently prepared to support individuals address their challenges, and many are pleased to talk regarding their trade.

It is important to Get in touch with a hacker to mitigate the probable harm both of those events may well trigger. A hacker will let you assess the information and defend yourself from prospective penalties. In this article, We are going to focus on some methods to Call a hacker.

El almacenamiento o acceso técnico es necesario para la finalidad legítima de almacenar preferencias no solicitadas por el abonado o usuario. Estadísticas Estadísticas

Lo mismo ocurre con quienes mantienen páginas destinadas a prácticas ilícitas, que van desde la puesta a disposición de contenidos pirateados hasta la venta de drogas o el mantenimiento de redes de content pornográfico ilícito, quienes constantemente necesitan mantenerse al margen de la ley para que los responsables no sean atrapados y puedan mantener sus negocio clandestino: a menudo opera en redes paralelas como Deep Web y Dim Net.

En Xataka Cómo crean y gestionan sus contraseñas los editores de Xataka Usar la verificación en dos pasos

que no eran tan comunes antes. Antes, las computadoras personales y de trabajo eran máquinas separadas, pero hay una convergencia de estas funciones a una sola máquina, lo que aumenta el flujo de información y se convierte en una mina de oro para los contactar con un hacker piratas informáticos de mala naturaleza.

Antes de decidir si vale la pena contratar un hacker freelance, es critical realizar un análisis de costes y beneficios. Aunque el coste inicial puede ser elevado, las ventajas a largo plazo pueden ser significativas.

Por ejemplo, el año pasado, antes del Día Internacional de la Mujer, advertimos a quienes nos leen sobre una estafa de envío de flores: un grupo de delincuentes se presenta como particular de una florería y ofrece ramos free of charge, pero los gastos de envío corren a cargo de la persona destinataria. Lo adivinaste: nadie recibe las flores y los “gastos de envío” se pierden, así como los datos de la tarjeta bancaria.

La seguridad en línea es vital, y una herramienta que no debe faltar en tu arsenal es Forest VPN. Esta aplicación te permite navegar de manera segura y acceder a contenido restringido sin comprometer tu información particular.

Por lo tanto, los White Hat Hackers son considerados los buenos responsables de identificar posibles lagunas abiertas y luego cerrarlas. Esta práctica se lleva a cabo no solo analizando el sistema y señalando dichas fallas, sino también forzando intrusiones —obviamente programadas y previamente advertidas a sus contratantes— para simular el contexto y las variables existentes en un ataque authentic.

La principal distinción entre ambos radica en sus intenciones y motivaciones. Mientras que un hacker puede tener intenciones maliciosas, como robar información own o causar daño a sistemas informáticos, un hacker ético busca identificar fallos en los sistemas con el fin de corregirlos y protegerlos contra posibles ataques.

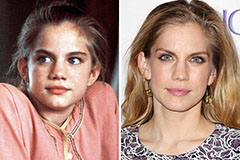

Anna Chlumsky Then & Now!

Anna Chlumsky Then & Now! Michelle Pfeiffer Then & Now!

Michelle Pfeiffer Then & Now! Christy Canyon Then & Now!

Christy Canyon Then & Now! Katey Sagal Then & Now!

Katey Sagal Then & Now! Nicki Minaj Then & Now!

Nicki Minaj Then & Now!